泄露资产补充-信息打点

这个只是对前面的一些补充

开发泄露-GIthub监控

文件泄露-网盘全局搜索

架构泄露-目录扫描-爬虫

其他泄露-公众号服务资产

收集进阶-证书&图标&邮箱

首先根据实战整理思路,这个来自小迪哈,我只是听课的一个小登

比如第一个,通过信息搜集查到了某个招标人的某些信息,可以看到泄露的邮箱,然后通过某些数据泄露然后查找到了这个邮箱的密码,然后通过登录这个邮箱去查找其他的资产,最后就日穿了

第二个就是经典弱口令了,oa系统一般使用的账号可能都是企业里某些人的名字然后密码就是简单的密码,然后测测进入后台然后开日。

第三个和第二个差不多,这个就不多说

第四个暂时先不说,他这个很多都涉及到漏洞利用,这还不是现在的知识点

我们来说说上面的泄露知识

首先是微信公众号

首先我们怎么获取微信公众号呢

这个就不用多说了吧,直接当会打字的直立猿,搜搜就知道了

第二个就是看公众号有没有第三方服务

比如一些公众号有些功能你点击后会让你跳转到外部的某个网站,并不是只用了腾讯的接口,这种也是需要搜集的资产信息

这个没啥好说的,点点就知道了

Github监控

之前我们web信息打点的时候提过,有些网站他会在github的代码库里有存留,然后通过搜索找到网站的源码,这个和那个差不多,有些程序员编辑的时候会在源码里打一些水印,而水印里就会泄露一下信息,或者是开发项目的程序员以前做过类型的项目上传过到github上,有时候就会泄露一些敏感信息比如名字&域名&还有邮箱&源码等等

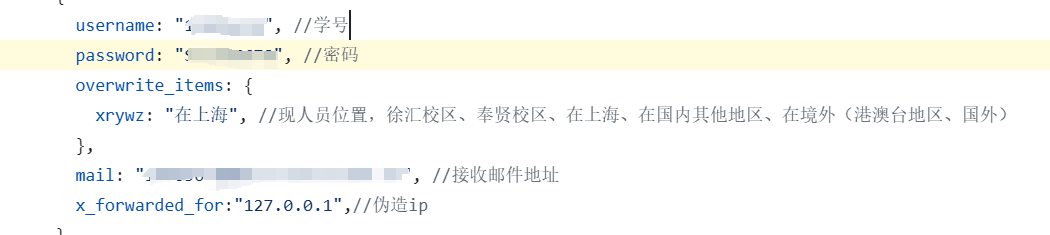

比如我们去搜索一些敏感信息,某大学的域名

然后搜索他的某些敏感比如带有password的字段

xxxx.edu paaword in:file//筛选出在文件中的字段

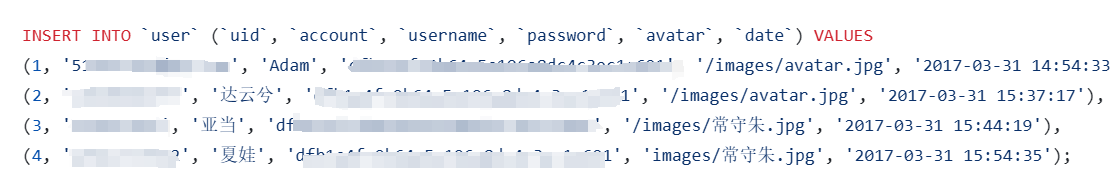

可以看到泄露了一些信息,账号密码还有邮箱,虽然不知道是真是假,没准是真的呢,然后就可以尝试去测测

这个甚至泄露的是数据库存储的信息,虽然也不知道真假。

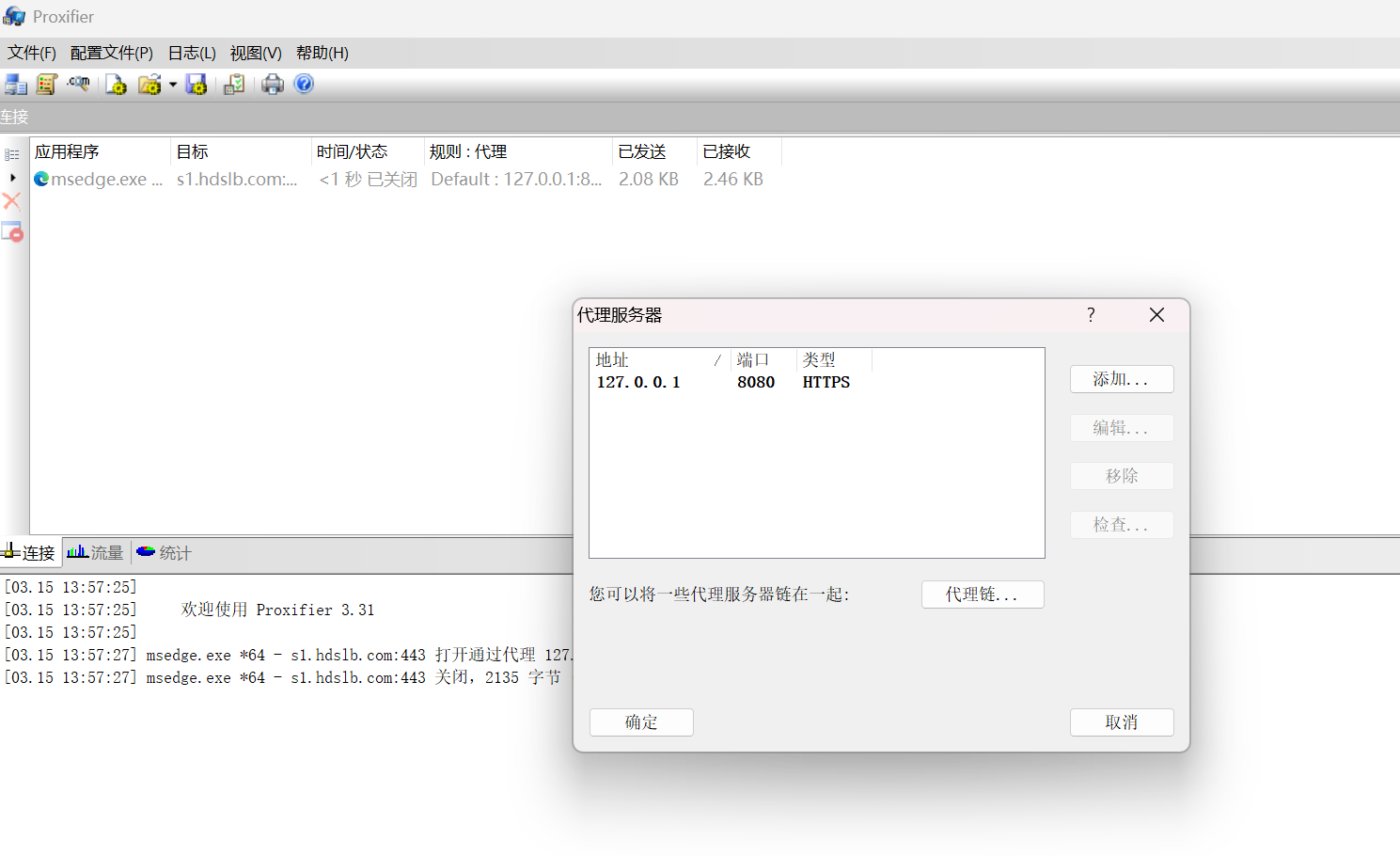

至于监控就是通过某些工具,实现一直自动化的监控带有这些关键字的信息,只要你一直开着就可以一直监控,只要有新的信息提供了,他就可以给你提醒

所以介绍一个很好的工具项目

gshrak

直接使用docker部署即可

打开就是这个样子了,具体使用方法就去看项目里的操作手册吧,我这里就不演示了

总的来说这个就是利用某些程序员或企业在github上托管的一些代码或者上传的一些项目没有经过筛选,导致无意中上传了一些敏感的文件或配置信息,通过这些找到目标的脆弱点进行安全测试

网盘信息搜集

主要就是看网盘中是否存有敏感信息,其实和上面的github差不多,都是存东西的

比如:企业招标,人员信息,业务产品,应用源码等等各种信息

某个专门搜索网盘信息的软件

这个是专门用来查找网盘信息的

比如搜索吃瓜

啧啧啧,达咩瑟瑟,这就是他的功能,酌情使用哈,注意身体,但是一般的话这个用的很少,因为基本没人会把重要信息放网盘甚至共享,除非是误操作或者砂纸了,所以这个也就提一嘴,具体还是看情况使用

网络空间

至于这个就更是不多说了,前面web信息打点已经说的很透彻了,这个也一样,具体搜索到泄露的敏感信息,邮箱,证书,图标之类的,思路还是一样,所以这个也不多说了

关于信息打点其实就讲的差不多了

我们前面学习了web&app&小程序的信息打点,信息打点最重要的就是要有耐心,各种测测,还有利用各种小工具来提高速度,到这里已经燃尽咯,可以去做做题巩固一下

信息打点--好像完结了,但是没完全完结